هانی پات چیست؟ راهکار حفظ امنیت شبکه در بازار ارز دیجیتال

در شبکههای غیرمتمرکزی نظیر اتریوم از قرارداد هوشمند استفاده میشود. محبوبیت و ارزشمندی قراردادهای هوشمند در حال افزایش است و آنها را به هدف جذاب مهاجمان تبدیل کرده است. در سالهای اخیر، تعدادی از این قراردادهای هوشمند مورد هدف هکرها قرارگرفتهاند.

اما به نظر میرسد اخیراً مهاجمان دیگر به دنبال قراردادهایی که مستعد آسیب باشند نیستند بلکه روش فعالتری را به کار گرفتهاند. بهجای آن، هدف آنها قراردادهایی را برای قربانیان خود میفرستند که به نظر آسیبپذیرند اما حاوی تلههای مخفی هستند و بهاینترتیب آنها در دام میافتند. هانیپات عبارتی است که برای شرح این نوع قراردادها به کار میرود. اما مفهوم آن در دنیای رمزارزها چیست؟ در ادامه مقاله با مفهوم هانیپات و کارایی آن بیشتر آشنا خواهیم شد. (لینک پیشنهادی: خرید ارز دیجیتال)

مطالعۀ بیشتر: صرافی ارز دیجیتال چیست؟

هانی پات در دنیای کریپتو چیست؟

هانیپاتها قراردادهای هوشمندی هستند که اگر کاربر قبلاً حجم مشخصی از اتر را به آن قرارداد ارسال کرده است، حالا بتواند بهصورت خودسرانه اتر (ارز بومی اتریوم) بیشتری را از قرارداد برداشت کند. بااینحال وقتی کاربری میخواهد از این ویژگی استفاده کند. یک دریچه ناشناخته مانع از تخلیه اتر میشود.

بهاینترتیب کاربر روی نقاط ضعفی که آشکارشدهاند تمرکز میکند و آسیبپذیریهای ثانویه از دید او پنهان میماند و فرد فریبخورده و نمیتواند ریسک واقعی را بسنجد.

مطالعه بیشتر: ارز دیجیتال چیست؟

کلاهبرداری هانی پات چگونه کار میکند؟

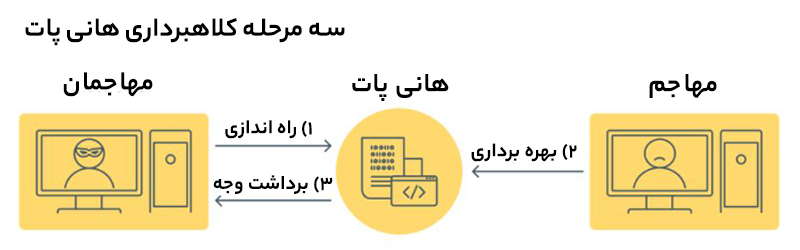

در کلاه برداری هانی پات، پول قربانی حبس میشود و فقط کسی که حمله را طراحی کرده یعنی مهاجم میتواند آن را بازیابی کند. معمولاً این حمله در سه گام انجام میشود:

- مهاجم از قراردادی استفاده میکند که دارای ایرادات مخفی است و با آن را با پول تبدیل به طعمه میکند.

- قربانی سعی میکند با انتقال حداقل مقدار پول موردنیاز از مزایای قرارداد استفاده کند اما موفق به این کار نمیشود.

- مهاجم، طعمه و پولی که قربانی در طی تلاش برای استفاده از قرارداد ازدستداده را برمیدارد.

در شبکه اتریوم، نیازی نیست مهاجمان برای وارد کردن هانیپات به قراردادها مهارت خاصی داشته باشند. آنها فقط برای تنظیم قرارداد هوشمند و طعمهگذاری آن نیاز به پول دارند. عملیات هانیپات از یک کامپیوتر، برنامه یا دادهای تشکیل میشود که رفتار یک سیستم واقعی را که میتواند برای مهاجم جذاب باشد مثل یک دستگاه اینترنت اشیا، سیستم بانکی، خدمات عمومی یا شبکه حملونقل را پایش میکند.

مطالعه بیشتر: تفاوت صرافی متمرکز و غیر متمرکز

تشخیص هانی پات

بااینکه Honeypot بخشی از شبکه به نظر میرسد اما مجزا و تحت نظارت است. چون کاربران عادی انگیزهای برای دسترسی به هانیپات ندارند، هر تلاشی در راستای هانیپات، خصمانه است. هانیپاتها در اغلب مناطق غیرنظامی شبکه (DMZ) (قسمتی از شبکه که یک لایه امنیتی بیشتر دارد) وجود دارندو از شبکه جدا و درعینحال به آن متصل هستند. ممکن است یک هانی پات در DMZ از دور تحت نظارت باشد بااینکه مهاجمان به آن دسترسی داشته و ریسک در خطر قرار گرفتن شبکه را کاهش میدهد.

برای تشخیص کلاه برداری هانی پات موقع تلاش برای نفوذ به شبکه داخلی، میتوان آنها را خارج از فایروال اصلی و رو به اینترنت قرار دهیم. موقعیت واقعی هانیپات به میزان پیچیدگی آن، نوع ترافیکی که میخواهد جذب کند و میزان نزدیکی آن با منابع کسبوکار مهم وابسته است. هانیپاتها صرفنظر از اینکه کجا باشند همیشه از محیط اصلی جدا هستند.

ورود و بررسی فعالیت هانیپاتها، نسبت به میزان و نوع خطراتی که زیرساخت شبکه با آن مواجه است دیدگاهی میدهد و درعینحال توجه مهاجمان را از داراییهای دنیای واقعی پرت میکند. مجرمان سایبری میتوانند از هانیپات علیه شرکتی که آنها را ایجاد کرده استفاده کنند. آنها همچنین از هانیپات برای کسب اطلاعاتی درباره محققان و سازمانها، بهعنوان فریب و انتشار اطلاعات نادرست استفاده میکنند.

میزان رخ دادن کلاه برداری هانی پات در ماشینهای مجازی زیاد است. مثلاً اگر آنها به خطر بیفتند دوباره بازیابی میشوند. معمولاً شبکهها تبدیل به مزرعهای میشوند که چندین هانیپات و ابزار تحلیل در آنها وجود دارد.

مدیریت و راهاندازی هانیپاتها با راهکارهای متنباز و تجاری امکانپذیر است. سیستمهانیپات، جداگانه فروخته میشود و هانیپاتهایی هم وجود دارند که با سایر نرمافزارهای امنیتی ترکیبشده و بهعنوان تکنولوژی فریب، تبلیغ میشوند. نرمافزارهای هانیپات در گیتهاب نیز وجود دارند.

مطالعه بیشتر: عرضه اولیه صرافی

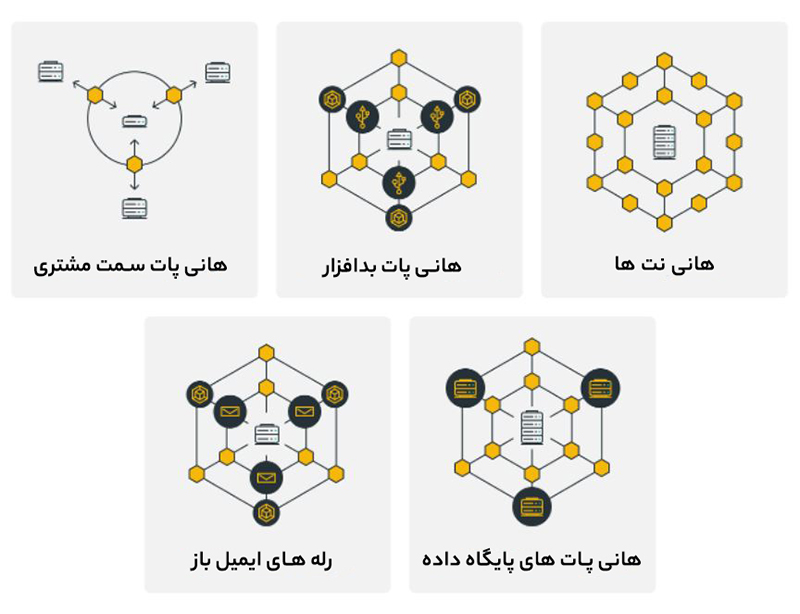

چندین فناوری Honeypot

در ادامه برخی از فناوریهای Honeypot را بررسی خواهیم کرد:

هانی پات سمت مشتری

این هانیپاتها اتصالات را بررسی میکنند و به دنبال سرورهای مخربی که مشتریان را هدف قرار میدهند هستند. اگر مورد مشکوک یا عجیبی ببینند آن را زیر نظر میگیرند. هانیپاتهای سمت مشتری مجازیسازی میشوند و برنامههای کاهش نفوذ دارند تا تیم تحقیقاتی را ایمن نگه دارند.

هانی پات بد افزار

این هانیپاتها، با استفاده از تکرار و کانالهای حمله، بدافزارها را شناسایی میکنند. هانیپاتهایی مثل Ghost طوری طراحی شدهاند که مثل حافظه USB به نظر برسند. اگر دستگاهی دچار حمله بدافزاری که از طریق USB شد منتشر میشود، این هانیپات آن را فریب میدهد تا USB شبیهسازیشده را آلوده کند و بهاینترتیب مکانیسم کاری آن شناسایی میگردد.

مطالعه بیشتر: میکر و تیکر چیست؟

هانینتها

هانینتها شبکهای از چندین هانیپات هستند و هدف آنها بررسی و دنبال کردن انگیزهها و اقداماتی که مهاجمان انجام میدهند. همه ارتباطات ورودی و خروجی را نیز بررسی میکنند.

رلههای ایمیل باز

آنها هانیپاتهای هرزنامهای را که مدام در حال ارسال هرزنامه یا اسپم هستند شناسایی میکنند. رلههای ایمیل باز یا پراکسیهای باز با تقلید کار این هانیپاتها ابتدا ایمیلی برای خودشان ارسال میکنند تا رله ایمیل را آزمایش کنند. اگر موفق شوند اسپمهای زیادی میفرستند. بهاینترتیب روش کار Honeypot شناسایی شده و میتوان جلوی ورود هرزنامههای آنها را گرفت.

هانی پات پایگاه داده

چون فایروالها تزریق درخواستهای ساختاریافته (SQL Injection) را شناسایی نمیکند در بعضی از سازمانها از فایروال پایگاه داده برای سخت پایگاه دادههای طعمه و حمایت از هانیپات استفاده میکنند.

مطالعه بیشتر: کارمزد تراکنش و خرید ارز دیجیتال

انواع هانیپات

انواع هانی پات بر اساس طراحی و توسعه قراردادهای هوشمند

در این دسته، هانیپاتها به دو دسته هانیپاتهای تحقیق و تولید تقسیم میشوند:

هانیپاتهای تحقیق، اطلاعاتی درباره حمله جمعآوری میکنند و برای تحلیل رفتار خصمانه به کار میروند. اطلاعاتی که این هانیپاتها به دست میآورند درباره آسیبپذیریهای سیستم، تمایلات هکرها و بدافزارهایی که آنها هدف قرار میدهند به دست میآورد. با این اطلاعات میتوانید سیستم امنیتی خود را با تمهیدات امنیتی لازم قویتر کنید.

از دیگر سو، هانیپاتهای تولید بهقصد تشخیص نفوذ فعال شبکه و فریب آن ایجاد میشوند. آنها موجب میشوند نظارت بهتری بر شبکه ایجاد شود و شکافهایی که در اسکن شبکه و تشخیص حرکتهای جانبی هست پر میکنند. بنابراین اصلیترین کار، به دست آوردن دادههاست.

کارهایی که هانیپاتهای تولیدی انجام میدهند شبیه بقیه سرورهاست و در کنار آنها اجرا میشوند ولی هانیپاتهای تحقیقاتی پیچیدهترند و اطلاعات بیشتری را ذخیره میکنند.

مطالعه بیشتر: روش تبدیل بیت کوین به پول نقد در ایران

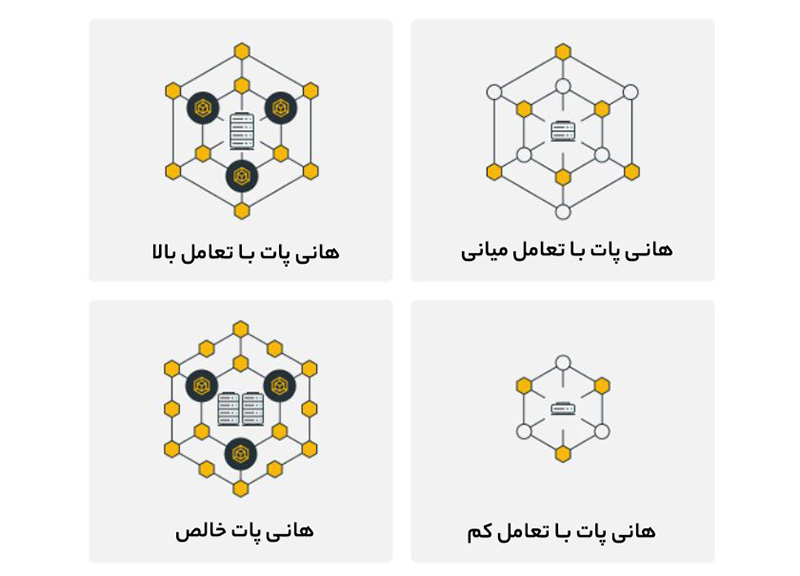

انواع هانیپات از نظر میزان تعامل

هانیپاتهای تحقیقاتی را میتوان به چند دسته تقسیم کرد

- دارای تعامل بالا:سرویسهای متعددی را اجرا کرده اما پیچیدگی کمتری داشته و دادههای کمتری را نگه میدارند و بهنوعی شبیه Honeypot خالص است. آنها برای تکرار سیستمهای تولید در مقیاس کامل ساخته نشدهاند اما به نظر میرسد همه سرویسهایی که با این سیستمها در ارتباط هستند مثلاً سیستمعامل را اجرا میکنند.

با استفاده از این هانیپاتها میتوان همه عملکرد و استراتژیهای مهاجمان شبکه را پایش کرد. بااینحال نیاز آنها به منابع زیاد و نگهداری آنها دشوار است ما نتایجی که ارائه میکنند نتایج کارآمدی است.

- دارای تعامل میانی: آنها از ویژگیهای لایه برنامه تقلید میکنند ولی مثل هانیپاتهایی با تعامل بالا، سیستمعامل ندارند. این هانیپاتها با ایجاد مزاحمت یا گیج کردن مهاجمان سعی میکنند زمان بیشتری برای کشف آنها و مقابله با خطر ایجاد کنند.

- دارای تعامل کم: آنها قابلیت اجرای همزمان چند سرویس را دارند و بهعنوان ابزار تشخیص زودهنگام به کار میروند. استفاده از آنها بسیار رایج است و معمولاً تعداد زیادی از آنها را به دلیل راهاندازی و نصب سادهای که دارند در جاهای مختلف شبکه نصب میکنند.

- هانیپات خالص: این سیستم مقیاس بزرگی دارد و شبیه هانیپاتهای تولیدی عمل میکند. بههمیندلیل روی چند سرور اجرا میشود. این هانیپاتها حسگرهای زیادی دارند و اطلاعات محرمانه و کاربری افراد را هم میگیرند. بههمیندلیل ارزشمند هستند و استفاده از آنها حتی باوجود پیچیدگی مدیریتشان بهصرفه است.

مطالعه بیشتر: انواع سفارشات در بازار ارز دیجیتال

مزایا و معایب هانی پات

هانیپاتها حملات سایبری را تشخیص و درباره آن اطلاعاتی ارائه میکنند. هرچند برخی از اطلاعات آنها مثبت کاذب است. لازم است میزان این موارد به حداقل برسد تا انگیزه کاربر برای استفاده از آنها از بین نرود.

آنها سرمایهگذاری خوبی هستند چون با اقدامات مشکلآفرین در شبکه ارتباط دارند و برای پردازش حجم عظیم دادههای شبکه برای یافتن حملات، نیازی به منابع و بازدهی بالایی ندارند. حتی اگر مهاجم از رمزنگاری استفاده کند، یک Honeypot میتواند آن را شناسایی نماید.

بااینحال هانیپاتها همیشه در حال جمعآوری دادههای شبکه هستند. یعنی حتی زمانی که شبکه در حالت امن قرار دارد هم آنها در حال کار هستند.

مسئله دیگر این است که ترافیک مخرب، تنها زمانی که حملهای اتفاق بیفتد توسط شبکه هانیپات جمعآوری میشود. پس اگر مهاجم به وجود هانیپات مشکوک شود از آن اجتناب میکند. علاوه بر این، بسیاری از هکرها میتوانند با تکنیکهایی مثل انگشتنگاری سیستم، وجود هانیپات را تشخیص دهند.

بااینکه هانیپاتها از شبکه واقعی جدا هستند اما به طریق به هم وصل شده و هانی نت را میسازند که مدیران بتوانند به دادههای آنها دسترسی داشته باشند. چون هانیپات به دنبال فریب هکر برای دسترسی به روت است، هانیپاتی که تعامل بالایی دارد پرریسکتر از هانیپاتی با تعامل کم است.

رویهمرفته هانیپاتها به درک خطرات شبکه کمک میکند اما نباید بهجای سیستمهای تشخیص نفوذ (IDS) بکار روند. چون اگر بهدرستی تنظیم نشده باشد میتواند پلی برای نفوذ به سیستم یا سکوی پرتاب حمله به سیستمهای دیگر باشد.

قیمت بیت کوین، قیمت لحظهای اتریوم، قیمت لایت کوین و سایر ارزهای دیجیتال را میتوانید در صرافی کیوسک ببینید.

هانیپاتها در قراردادهای هوشمند اتریوم چگونه به وجود می آیند؟

هانیپاتها در سه حوزه مختلف در ارتباط با قراردادهای هوشمند دیده میشوند که در ادامه شرح دادهایم:

ماشین مجازی اتریوم (EVM)

بااینکه ماشین مجازی اتریوم قوانین و استانداردهای خوش را دارد اما قراردادهای هوشمند میتوانند طوری باشند که کدهای نامفهوم یا مبهمی داشته باشند. استفاده از این روش میتواند برای هکر، هزینه زیادی داشته باشد.

کامپایلر سالیدیتی

دومین حوزهای که ممکن است توسعهدهندگان قراردادهای هوشمند به آن توجه کنند کامپایلر است. بااینکه برخی ایرادات کامپایلر مشخصشدهاند اما ممکن است مسائل مخفی داشته باشد. پیدا کردن این نقاط نفوذ هانیپاتها سخت است مگر اینکه با شرایط یک قرارداد واقعی آنها را تست کرد.

کاوشگر بلاکچین اتر اسکن

سومین نوع Honeypot از ناقص بودن اطلاعات ارائه شده در کاوشگر بلاکچین ریشه میگیرد. مردم به اطلاعات اتر اسکن اعتماد دارند اما اطلاعات آن لزوماً کامل نیست. توسعهدهندگان قراردادهای هوشمند نیز میتوانند از این خصوصیات کاوشگر استفاده کنند.

چگونه هانی پات را تشخیص دهیم؟

بررسی تاریخچه معاملات یکی از روشهای تشخیص کلاه برداری هانی پات است. اصولاً شما باید بتوانید یک ارز دیجیتال را هرجایی بخرید یا بفروشید (مثلا در یک صرافی ارز دیجیتال). معمولاً در کلاه برداری هانی پات ، میزان خرید یک کوین زیاد است اما مردم برای فروش آن با مشکلاتی مواجه میشوند. این نشان میدهد آن سکه، قانونی نبوده و باید از آن اجتناب شود.

بعلاوه برای طبقهبندی قراردادها بهعنوان هانیپات یا غیر آن میتوان از روش علوم داده بر اساس رفتار معامله قرارداد نیز استفاده کرد.

مطالعه بیشتر: احراز هویت دوعاملی

چگونه از کلاهبرداری هانی پات جلوگیری کنیم؟

اولین قدم استفاده از ابزارهایی نظیر اتر اسکن در شبکه اتریوم و بیاسسی اسکن (Bscscan) در شبکه بایننس است. برای استفاده از این ابزارها باید شناسه توکن خود را در قسمت Token Tracker وارد کنید تا همه دارندگان آن را ببینید. اما ترکیبهای مختلفی از آیتمها وجود دارد که لازم است آنها را بشناسید.

نشانههای وجود خطر کلاهبرداری هانی پات

- زندهبودن کوین: اگر بیش از 50درصد کوینهای موجود مرده باشند پروژه در مقابل راگپول (نه Honeypot) نسبتاً امن است اما اگر کمتر از نیمی از آنها سوزانده شدهاند یا اصلاً نشدهاند مراقب باشید.

- بدون بازرسی: اگر شرکت مطمئنی، شناسه توکن را بررسی کند میتوان امیدوار بود که شانسی برای کلاه برداری هانی پات نیست.

- وجود هولدرهایی با کیف پولهای بزرگ: از کوینهایی که افراد محدودی به تعداد زیاد مالک آن هستند دوری کنید.

- وبسایت آنها را بهدقت بررسی کنید. این کار سادهای به نظر میرسد اما اگر وبسایت مبهم و دارای توسعه ضعیفی است میتواند هشداردهنده باشد. میتوانید از سایت whois.domaintools.com برای پیدا کردن نام مالک دامنه کمک بگیرد. اگر این دامنه نزدیک به شروع کار پروژه مثلاً یک روز قبل ثبت شده باشد حتماً کلاهبرداری است.

- شبکههای اجتماعی را بررسی کنید. معمولاً پروژههایی که کلاه برداری هانی پات هستند محتوای بیکیفیت و دزدی، مسائل گرامی، پیامهای غیر جذاب و موارد اینچنینی دارند.

میتوانید در اتریوم از Token Sniffer استفاده کنید. شناسه توکن را وارد کرده و اگر نتایج هشدارآمیز بود از آن سکه دوری کنید. چون بسیاری از پروژههای کنونی از الگوهای قراردادهای قبلی استفاده میکنند اگر پیام «عدم قراردادهای مشابه قبلی» را دیدید میتواند مثبت کاذب باشد. به این معنی که به جواب مثبت اعتماد نکنید اما جواب منفی را جدی بگیرید.

در زنجیره هوشمند بایننس نیز میتوانید از پوکوین (PooCoin) استفاده کنید. با وارد کردن شناسه توکن اگر تعداد کیف پولهایی که توکن موردنظر شما را میفروشند انگشتشمار بود از آن دوری کنید. اما اگر تعداد آنها زیاد بود احتمالاً مشکلی نیست.

تفاوت هانی پات با هانی نت

همانطور که قبلاً اشاره کردیم هانی نت شبکهای از هانیپاتهاست. هانی نت به کسبوکارها این امکان را میدهد که نحوه تعامل مهاجم با یک منبع یا نقطه از شبکه و نحوه حرکت او بین نقاط شبکه و تعامل با هر نقطه را بررسی کنند.

هانینتها به دنبال این هستند که مهاجم را متقاعد کنند که به شبکه نفوذ کرده است. آنها مثل فایروالهای نسل بعدی، سیستمهای تشخیص نفوذ (IDS) و گیتهای امن وب، نوعی فناوری فریب هستند. بهاینترتیب هانیپات میتواند در زمان درستی به مهاجمان پاسخ دهد.

هانیپات و هانینتها به سازمانها در همگام شدن با تغییرات برای جلوگیری از حملات سایبری کمک میکنند. آنها اطلاعات مهمی که سازمان برای دستگیری مهاجم در حین اقدام یا پیشبینی و جلوگیری از آن لازم دارند را ارائه میکنند. همچنین منبع اطلاعاتی خوبی برای کارشناسان امنیت سایبری هستند.

هانی پات در یک نگاه

در دنیای امروز، امنیت اطلاعات اهمیت زیادی دارد و تاکنون روشها و تکنولوژیهای مختلفی برای تأمین امنیت شبکهها ایجاد شده است. هانی پات ها نیز یکی از روشهای تشخیص نفوذ به شبکه هستند. این فناوری انواع مختلفی دارد و با روشهای متفاوتی، حملات شبکه را تشخیص داده و جلوی آنها را میگیرد. استفاده از آنها مزایا و معایب خاص خود را دارد اما در کل اگر بهجای سیستمهای تشخیص نفوذ تخصصی به کار نروند میتوانند بسیار مؤثر باشند.