حمله کانال جانبی (Side Channel Attack) چیست؟

رمز ارزهای خود را در کدام نوع از کیف پولهای ارزهای دیجیتال نگهداری میکنید؟ به نظر شما کیف پولهای نرمافزاری بهتر هستند یا کیف پولهای سختافزاری؟ کیف پولهای آنلاین را برای نگهداری ارزهای دیجیتال خود در نظر دارید یا ترجیح میدهید از کیف پولهای آفلاین و سرد استفاده کنید؟ طبق تحقیقات به عمل آمده کیف پولهای آنلاین و نرمافزاری بیش از سایر کیف پولها در معرض خطر هک شدن قرار دارند، در حالی که کیف پولهای سختافزاری از امنیت بالاتری برخوردار هستند. اما این کیف پولهای امن نیز گاهی مورد حمله کانال جانبی قرار میگیرند. در صورتی که با مفهوم این نوع حملات آشنا نیستید، توصیه میکنیم مقاله زیر را تا انتها دنبال کنید.

مطالعه بیشتر: بلاکچین چیست؟

بررسی مفهوم حمله کانال جانبی

بسیاری از جرایم و کلاهبرداریهای امنیتی حاضر در بازار ارزهای دیجیتال اعم از سختافزاری و نرمافزاری اغلب بر روی سرقت مستقیم اطلاعات مخفی تمرکز میکنند. این در حالی است که حمله کانال جانبی در رده حملات سختافزاری و امنیتی طبقهبندی شده و تنها بر روی سرقت غیر مستقیم اطلاعات تمرکز دارد. (لینک پیشنهادی: خرید ارز دیجیتال)

این نوع از حملات با نشت ناخواسته اطلاعات رخ میدهند. همانطور که از نام این نوع حملات مشخص است، طی حملات کانال جانبی اطلاعات به صورت مستقیم به دست نمیآیند بلکه اطلاعات به طور غیر مستقیم از منابع ذخیره شده به سرقت میروند.

مطالعه بیشتر: حمله دیداس

نمونههای مختلفی از این نوع حملات در فضای ارزهای دیجیتال به چشم میخورد. متاسفانه حمله کانالهای جانبی یکی از رایجترین حملات به حساب میآیند زیرا سیستمهای الکترونیکی به طور معمول و اساسی دارای نشتی فراوانی هستند.

در بخشهای بعدی این مقاله شما را با انواع حملات کانالهای جانبی آشنا میکنیم. توجه داشته باشید طی حمله کانال جانبی (Side Channel Attack) کلاهبرداران با دسترسی به اطلاعات کاربردی دستگاههای سختافزاری، دستگاه مورد نظر را هک میکنند و از اطلاعات آن نهایت سو استفاده را میبرند.

با دسترسی به کلیدهای عمومی، کلیدهای خصوصی، جزئیات دستگاه و دادههای جمعآوری حملات کانال جانبی رخ میدهد و اطلاعات مورد سرقت قرار میگیرند. فراموش نکنید این نوع حملات در واقع مربوط به دستگاههای سختافزاری هستند.

هکرها طی این روش به کلیدهای خصوصی دستگاه مورد نظر خود دسترسی مییابند و اطلاعات ضروری آن دستگاه را تحت کنترل خود درمیآورند.

مطالعه بیشتر: شبکه همتا به همتا

نحوه رخ دادن حمله کانال جانبی

برای مراقبت از اطلاعات درون تلفن همراه خود از چه روشی استفاده میکنید؟ قفل تلفن همراه شما اثر انگشتتان است یا اینکه از تشخیص چهره برای باز کردن صفحه گوشی خود استفاده میکنید؟ به هر حال برای مراقبت از دادههای درون دستگاه سختافزاری خود از یکی از روشهای امنیتی کمک میگیرید.

از این رو بعد از ذخیره رمز ارزهای خود در کیف پول سختافزاری نیز شما به قفل امنیتی برای حفاظت بهتر و بیشتر نیاز خواهید داشت.

برای محافظت از دارایی دیجیتال خود در کیف پولهای سختافزاری باید از سیستم رمزنگاری کمک بگیرید. ولی حتی این سیستمها نیز تحت تاثیر حملات جانبی کانال قرار میگیرند و هک میشوند.

مطالعه بیشتر: حمله ربودن کلیپ بورد

از آنجایی که این نوع از حملات به اشکال مختلفی انجام میشود، سارق طی عملیات حمله و هک خود به اطلاعات ویژهای از دستگاه سختافزار دست پیدا میکند. زمانی که اطلاعاتی از یک کاربر به سمت سرور ارسال میشود، این امکان وجود دارد که اطلاعات مورد حمله کانالهای جانبی قرار بگیرند.

برای خرید ترون، خرید و فروش اتریوم، خرید آسان شیبا اینو و دیگر ارزهای دیجیتالی با کمترین میزان کارمزد میتوانید از خدمات کیوسک استفاده کنید.

برای مثال زمانی که کاربر اطلاعات بانکی و هویتی خود را از طریق یک اپلیکیشن در سایت یک بانک وارد میکند، این امکان وجود دارد کا سارقان اطلاعات به کمک دستگاههای مخصوص خود به این اطلاعات دسترسی پیدا کنند و با دستکاری کردن توان برق یا مدت زمان ارسال اطلاعات از کاربر به سرور، از دادهها سواستفاده کند و اطلاعات را به سرقت ببرد.

مطالعه بیشتر: دارایی مصنوعی

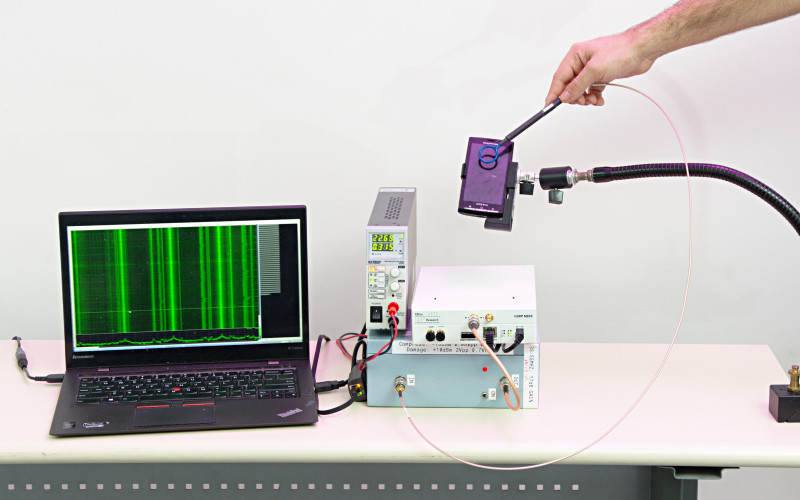

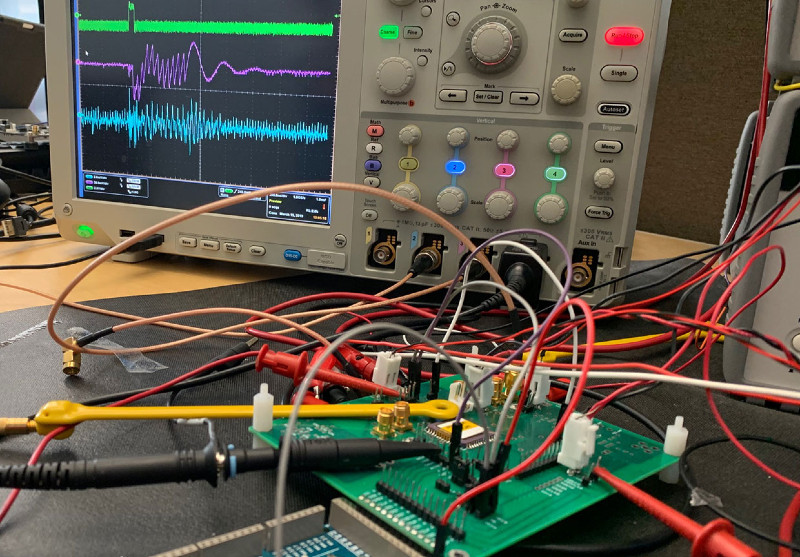

بررسی مفهوم oscilloscope

اسیلوسکوپ یکی از دستگاههایی است که به طی حملات کانال جانبی به کار گرفته میشود. سارقان از این طریق میتوانند دستگاههای سختافزار را رمزگشایی کنند، به کلیدهای خصوصی کاربران دسترسی یابند و به تدریج به دادههای دستگاههای سختافزار برسند.

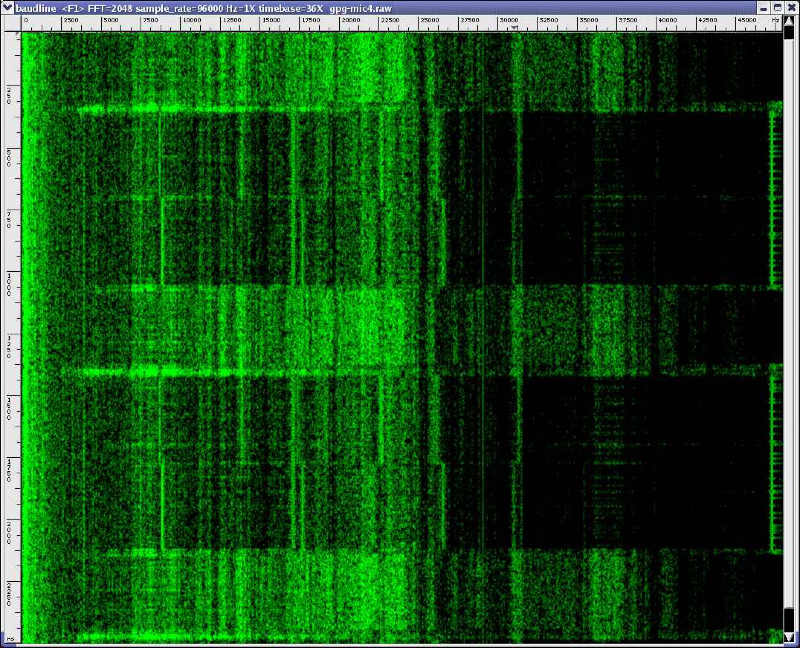

این دستگاه بیش از هر چیزی برای تشخیص ولتاژ دستگاههای سختافزار استفاده میشود. دامنه اصلی اسیلوسکوپ از یک نمودار دو بعدی تشکیل شده است که زمان انتقال دادهها و درصد ولتاژ موجود در دستگاههای سختافزاری را نشان میدهند.

مطالعه بیشتر: حمله سوییپر

اسیلوسکوپ شکل و اندازه دقیق امواج و ولتاژ را نشان میدهد. از این رو هکران و کلاهبرداران با کمک این دستگاه میتوانند به هدف سودجویانه خود نزدیک شوند.

لازم به ذکر است دستگاه اسیلوسکوپ تنها برای خرابکاری، کلاهبرداری و سو استفاده از اطلاعات و دادههای کاربرد ندارد بلکه در صنایع مختلف همانند صنعت مهندسی، علوم پزشکی، صنعت خودرو و سایر صنایع کاربردی اهمیت و جایگاه ویژهای خواهد داشت. در ضمن همین دستگاه برای بررسی و نظارت به فرکانسهای رادیویی لوازم الکترونیکی کاربرد دارد.

سه نوع از حملات کانال جانبی

در بخشهای قبلی نیز گفتیم که حملات کانال جانبی به روشهای مختلفی انجام میشود که همین امر سبب ایجاد تنوع در این حملات خواهد بود. به عبارت دیگر سرقت دادهها از طریق این حملات به روشهای مختلفی انجام میشود که در ادامه این راهنما 3 نمونه از اصلیترین انواع آنها را نام میبریم:

- حمله برقی کانال جانبی: تمام دستگاههای الکترونیکی از طریق کابلها و انرژی برقی فعالیت دارند. طی یک حمله برقی کاناب جانبی، حجم قدرت برقی قابل استفاده در یک دستگاه مورد هدف قرار گرفته میشود و در ادامه جریان برق، ولتاژ و نوسانات آن به سرقت میروند.

- حمله تشعشعات الکترومغناطیسی کانال جانبی: طبق قانون کشف و بیان شده توسط فارادی، جریانهای الکتریکی به طور معمول یک میدان مغناطیسی مرتبط را ایجاد میکنند. طی یک حمله تشعشعات الکترومغناطیسی، کانالهای جانبی بر روی تشعشعات ساطعشده دستگاه مورد نظر نظارت دارند و مقداری از همین تشعشعات الکترومغناطیسی را به سرقت میبرند.

- حملات کانال جانبی در زمانبندی مشخص: محاسبات ریاضی و معاملات پیچیده در فضای ارزهای دیجیتال کاربرد مهمی دارد و این محاسبات براساس ورودیهای مختلف، مقادیر کلیدی و زمانهای متفاوت عملیات رمز ارزی به دست میآیند. طی حملات کانال جانبی در زمانبندی مشخص، از تغییرات زمانی ایجاد شده برای سرقت اطلاعات سو استفاده میشود.

مطالعه بیشتر: گس اتریوم چیست؟

نحوه رخ دادن حمله کانال جانبی در کیف پول سختافزار

یکی از روشهای کاربردی حمله به کیف پولهای سختافزاری رمز ارزها، حملات کانال جانبی خواهد بود. با اینکه کیف پولهای سختافزاری رمز ارزها نسبت به سایر کیف پولها از امنیت بیشتری برخوردار هستند اما به هر حال با وجود این حملات دارایی شما در کیف پولهای سختافزاری نیز به خطر میافتد.

به خاطر داشته باشید، طی این نوع از حملات، بیشتر الگوریتمهای سختافزاری که امنیت پایینتری دارند، مورد سو استفاده قرار میگیرند.

از آنجایی که ارتقا الگوریتم امنیتی دستگاههای سختافزاری کاری سخت و هزینهبر است، بسیاری از کیف پولهای سختافزاری از تمامی الگوریتمهای امنیتی پشتیبانی نمیکنند. همین امر سبب آسیبپذیری بیشتر آنها میشود.

در نهایت شرکت تولیدی این کیف پولهای سختافزاری اگر بخواهند محصولات امنتری به بازار ارائه دهند باید هزینه و وقت بیشتری برای طراحی این دستگاهها صرف کنند و طبق تمامی دستورالعملهای مشخصشده پیش روند.

در ضمن با رعایت استانداردهای موجود، از نشت تشعشعات الکترومغناطیسی جلوگیری کنند تا کمتر مورد تهاجم حملات کانال جانبی قرار بگیرند.

به طور کلی با دسترسی به کلیدهای خصوصی کیف پولهای سختافزاری و طی روشهای گوناگونی که در بخش بالا ذکر شد، حملات کانال جانبی در این کیف پولها رخ میدهند.

در نهایت با وجود تمام الگوریتمهای امنیتی و امنیت بالای شبکههای بلاکچین، کیف پولهای سختافزاری از حملات هکرها و کانالهای جانبی در امان نخواهند بود.

مطالعه بیشتر: اندازه بلاک

هفت راه جلوگیری از حمله کانال جانبی

با وجود اینکه حمله کانال جانبی (Side Channel Attack) یکی از بدترین روشهای هک در کیف پولها و دستگاههای سختافزاری به شمار میآید اما میتوان از این نوع حملات جلوگیری کرد. البته جلوگیری از چنین حملاتی تنها به شرکتهای سازنده دستگاهها و کیف پولهای سختافزاری بستگی دارد.

برای مثال شرکت تولیدکننده و طراح یک کیف پول سختفزاری باید از الگوریتم قویتر و امنتری استفاده کند تا مانع از نشت اطلاعات به بیرون شود. در این صورت حملات کانال جانبی نیز کاهش مییابد و حتی به 0 درصد میرسد. در ادامه برخی از بهترین روشها برای جلوگیری از رخ دادن حملات کانال جانبی را به طور خلاصه نام میبریم:

- افزودن تراشههای فلزی به منظور جلوگیری از نشت اطلاعات

- استفاده از تعداد زیادی خازن برای رفع نشت دادهها

- فیلتر کردن کیف پولهای سختافزاری

- تقویت تراشههای کاربردی درون دستگاهها و کیف پولهای سختافزاری

- استفاده از روشهای امنیتی پیچیدهتر

- افزایش سرعت تراکنشهای حاضر در کیف پولهای سختافزاری

- ثابت نگهداشتن زمان انجام تراکنشها و پیادهسازی تمامی دستورالعملها

مطالعه بیشتر: محدویتهای بلاکچین

گذشته از تمام مواردی هفتگانهای که در بخش بالا ذکر شد، کاربران نیز میتوانند مانع از این نوع حملات شوند. روشهای جلوگیری که در بالا ذکر شد بیشتر به تولیدکننده و طراح این دستگاهها و کیف پولها مرتبط بود. اما کاربران نیز میتوانند از این نوع حملات جلوگیری کنند. در بخش زیر برخی از روشهایی که کاربران میتوانند برای جلوگیری از حمله کانال جانبی انجام دهند را ذکر میکنیم:

- به روز رسانی فرمور کیف پول سختافزاری خود

- افزایش امنیت کیف پول سختافزاری

بدون شک میدانید با به روز رسانی هر برنامه کاربردی و اپلیکیشن، باگها و نواقص قبلی آن دستگاه از بین میرود و سیستم آن به روز رسانی میشود. در ضمن بسیاری از مشکلات موجود مربوط به سیستم امنیت دستگاه مورد نظر رفع خواهد شد.

مطالعه بیشتر: فورک در بلاچین چیست؟

سخن آخر

با مطالعه این راهنما اصول اولیه حمله کانال جانبی را یاد گرفتید و فهمیدید این حملات در واقع تهدید برای امنیت دستگاهها و کیف پولهای سختافزاری هستند اما با روشهای مختلفی میتوان کیف پول سختافزاری خود را ارتقا داد و با حفظ امنیت بیشتر آن از هر گونه حمله هکری یا کانالهای جانبی جلوگیری کرد.

مطالعه بیشتر: تفاوت دیتابیس و بلاکچین

با وجود اینکه اغلب دستگاههای نرمافزاری تحت تاثیر مسائل امنیتی هستند و بیش از سایر دستگاهها مورد سو استفاده قرار میگیرند اما کیف پولها و دستگاههای سختافزاری نیز تحت تاثیر این نوع از حملات، بدافزارها و هکرها خواهند بود. البته تمام این مسائل قابل رفع هستند و باید اطلاعات خوبی در زمینه ارتقا امنیت دستگاه خود به دست آورید.

قیمت شیبا اینو امروز، قیمت لحظهای اتریوم، قیمت روز لایت کوین، قیمت بیتکوین و سایر ارزهای دیجیتال را میتوانید در صرافی کیوسک ببینید.

با خرید و فروش رمز ارزها از صرافی کیوسک، دیگر نگران امنیت داراییهای خود در این بازار نباشید.